Продукт Indeed AM IIS Extension обеспечивает возможность добавления второго фактора аутентификации пользователей в web приложениях, использующих проверку подлинности с помощью форм (Forms Authentication), развернутых на платформе Microsoft Internet Information Services (IIS) с использованием технологии аутентификации Indeed.

Файлы для Indeed AM IIS Extension расположены: indeed AM\Indeed AM IIS Extension\<Номер версии>\

|

Установка и настройка Indeed AM IIS Extension

Indeed AM IIS Extension позволяет настроить двухфакторную аутентификацию для доступа к удаленным рабочим столам и приложениям через web с использованием службы Microsoft Remote Desktop Web Access (RD Web Access). Двухфакторная аутентификация поддерживается только для приложений, использующих проверку подлинности с помощью форм (Forms Authentication). Двухфакторная аутентификация реализована с помощью аутентификации по доменному паролю и по второму фактору – одноразовому паролю. |

Для использования расширения необходимо установить Indeed AM Windows Password Provider на сервер Indeed AM. |

- Выполнить установку IIS Extension через запуск инсталлятора Indeed.AM.IIS.Extension-v1.2.7.x64.ru-ru.msi.

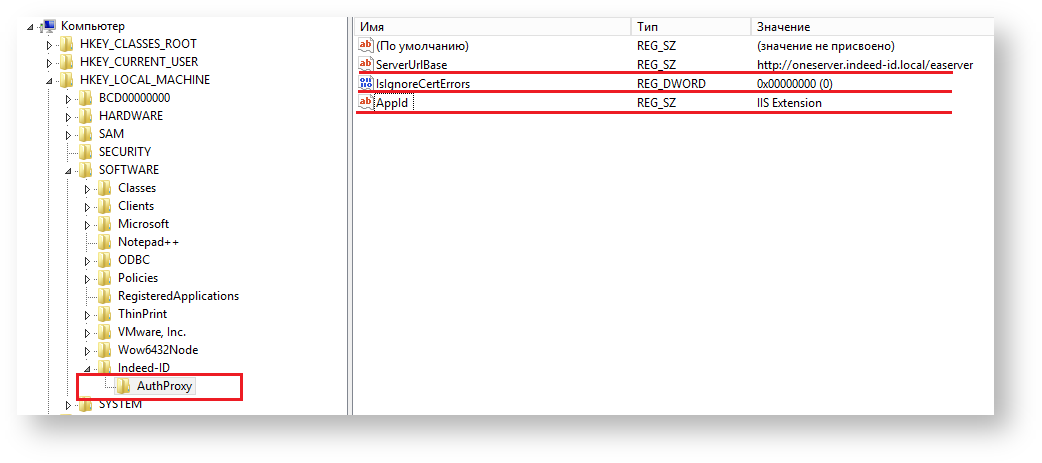

- В разделе HKEY_LOCAL_MACHINE\SOFTWARE\Indeed-ID\AuthProxy. Измените параметры:

Параметр ServerUrlBase. В данном параметре указывается URL Вашего сервера Indeed AM.

В настройках приложения, в URL не должно быть символов “/” в конце

- Параметр IsIgnoreCertErrors со значением 0. Данный параметр предназначен для проверки сертификата сервера Indeed AM, при значении 1 происходит игнорирование ошибок сертификата.

- Параметр AppId со значением IIS Extension. В данном параметре задается название используемого компонента.

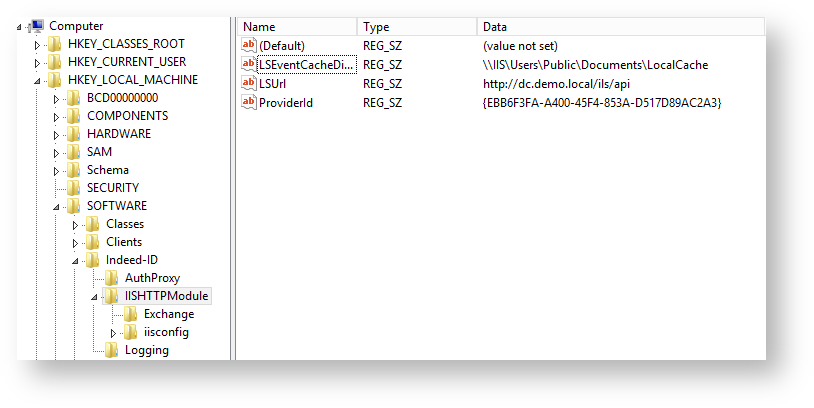

- Создайте в разделе HKEY_LOCAL_MACHINE\SOFTWARE\Indeed-ID ключ IISHTTPModule. В созданном ключе создайте:

Строковый параметр LSUrl. В данном параметре указывается URL Вашего лог сервера.

В настройках приложения, в URL не должно быть символов “/” в конце

Создайте строковый параметр LSEventCacheDirectory в значении укажите путь к папке для хранения локального кеша.

Папка LSEventCacheDirectory должна быть доступна для всех пользователей IIS Extension.

Строковый параметр ProviderId. Укажите ID провайдера который будет использоваться при аутентификации.

ProviderId может иметь разные ID провайдеров:

{EBB6F3FA-A400-45F4-853A-D517D89AC2A3} - SMS OTP

{093F612B-727E-44E7-9C95-095F07CBB94B} - EMAIL OTP

{F696F05D-5466-42b4-BF52-21BEE1CB9529} - Passcode

{0FA7FDB4-3652-4B55-B0C0-469A1E9D31F0} - Software OTP

{AD3FBA95-AE99-4773-93A3-6530A29C7556} - HOTP Provider

{CEB3FEAF-86ED-4A5A-BD3F-6A7B6E60CA05} - TOTP Provider

Настройка IIS.

В данном руководстве рассмотрен пример настройки для Exchange 2016. |

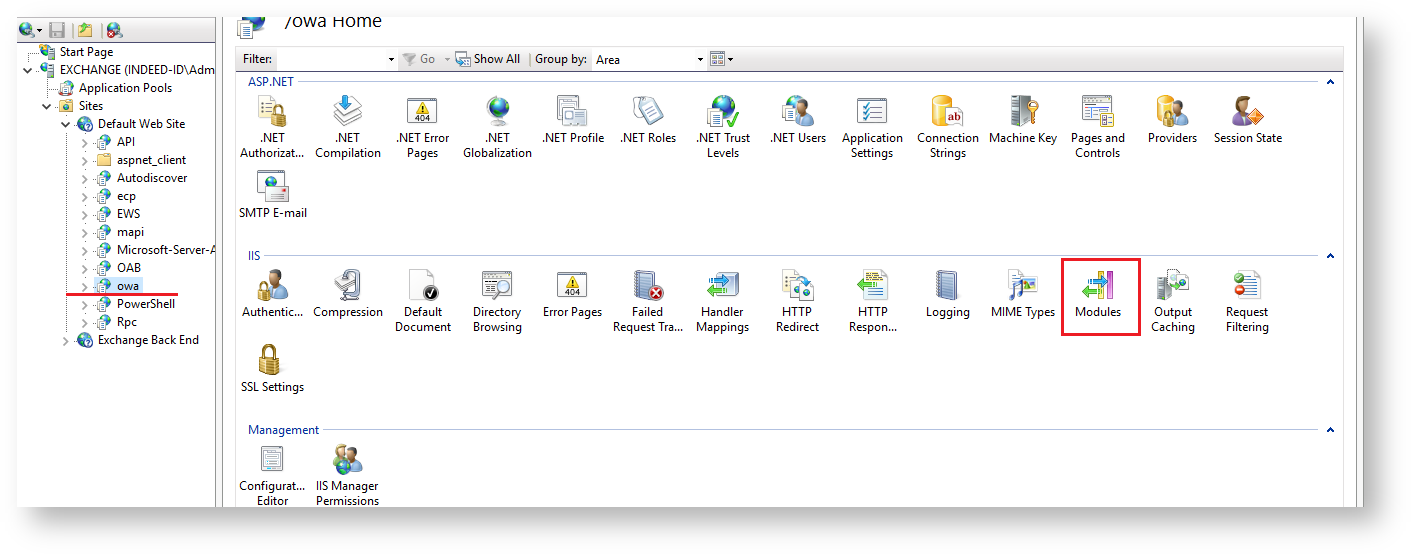

- Откройте в Диспетчере служб IIS (IIS Manager) приложение (для Outlook Web Access – это owa), которое будет использовать IIS Extension и перейдите в раздел Модули (Modules).

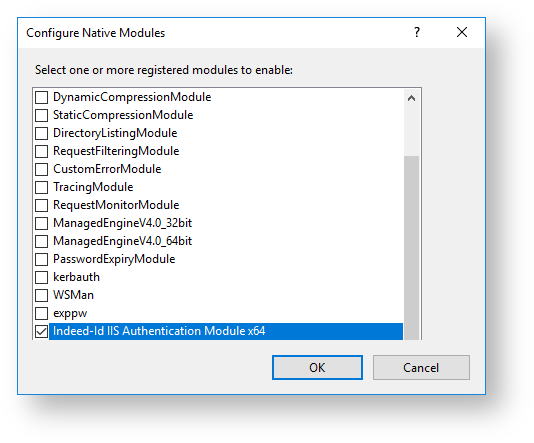

- В меню Действия (Actions) нажмите Выполняется настройка собственных модулей. . . (Configure Native Modules. . . ), включите модули Indeed и нажмите Ок.

Настройка компонента

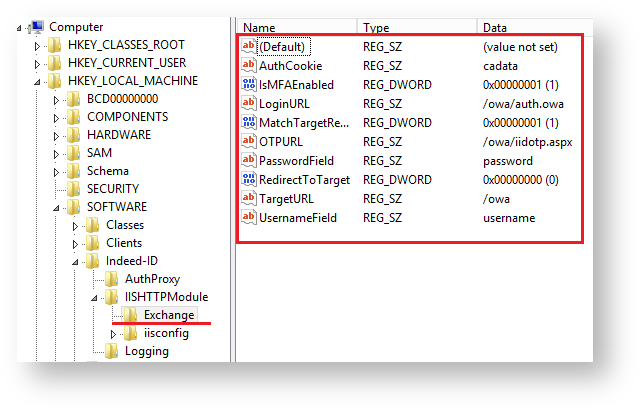

Двухфакторная аутентификация настраивается отдельно для каждого целевого приложения. В процессе настройки необходимо создать в разделе HKEY_LOCAL_MACHINE\SOFTWARE\Indeed-ID\IISHTTPModule реестра Windows ключ с именем приложения или сайта в IIS (может иметь произвольное значение), создать в этом ключе следующие параметры и определить их значения:

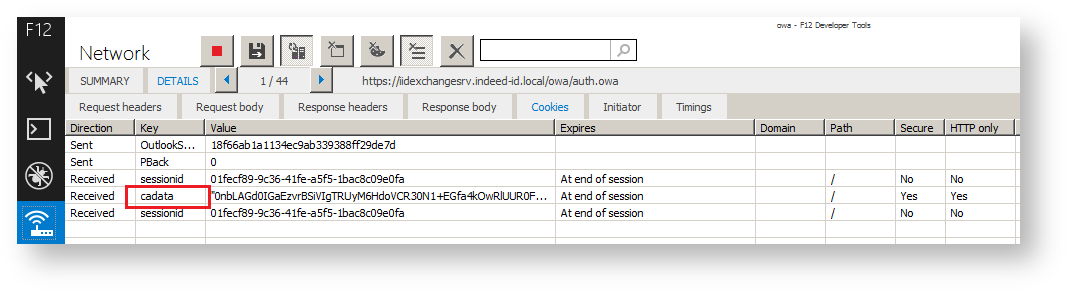

- AuthCookie – Строковый параметр. Название Cookie, которое используется для аутентификации в целевом приложении. Определяется экспериментальным путем для каждого приложения. Значение параметра можно получить из консоли F12 IE Developer Toolbar выполнив следующие действия:

- В разделе Сеть (Network) запустите Сбор сетевого трафика (Enable network traffic capturing).

- Выполните аутентификацию в приложении.

- Перейдите в раздел Подробности (Details) на вкладку Cookie (Cookies).

- Искомое значение указано в столбце Ключ (Key).

- isMFAEnabled – DWORD параметр. Включение двухфакторной аутентификации.

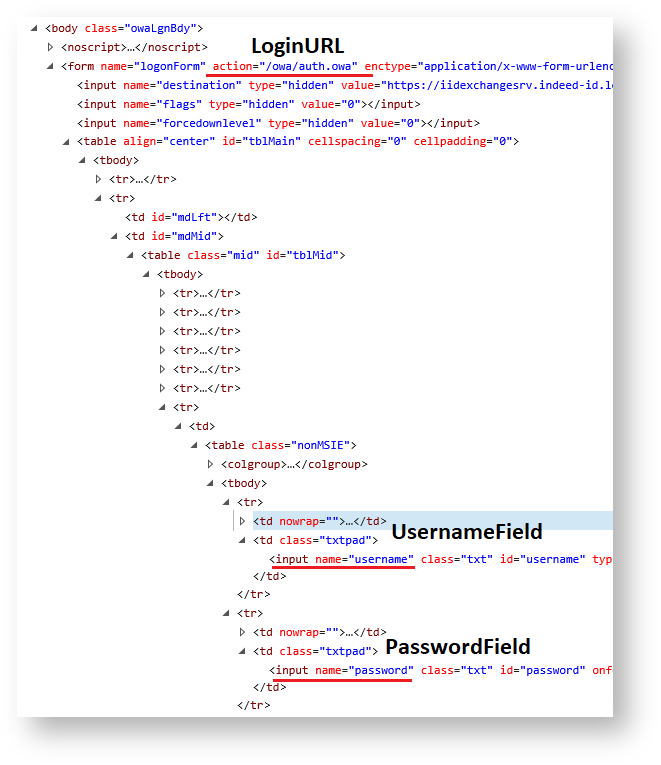

- LoginURL – Строковый параметр. Относительный URL, на который происходит POST-отправка данных формы входа приложения. Должен начинаться с символа /. URL указывается относительно целевого сайта.

- MatchTargetRedirect - DWORD параметр. При значении 1, страница для ввода второго фактора отображается до перехода на основную страницу. Целевая страница не сохраняется в буфере, после ввода второго фактора происходит редирект на основную страницу ( Параметр: TargetURL ).

- OTPURL – Строковый параметр. Альтернативный URL для отправки данных формы аутентификации Indeed второго фактора. По умолчанию данные формы отправляются на тот же URL, что и данные формы целевого приложения. Их перехватывает IIS модуль и подменяет на оригинальные данные, если аутентификация Indeed прошла успешно или же не подменяет их, если аутентификация Indeed не прошла и целевое приложение отображает собственную ошибку аутентификации. Значение необходимо использовать, если целевое приложение не трактует данные формы Indeed как ошибочные для аутентификации или необходимо явным образом демонстрировать ошибки аутентификации Indeed пользователю. Таким образом, значение можно оставить пустым.

- PasswordField – Строковый параметр. Значение атрибута name поля пароля формы входа приложения.

- RedirectToTarget - DWORD параметр. Редирект на целевую страницу.

TargetURL – Строковый параметр. URL целевой страницы, на которую пользователь попадает после аутентификации в приложении.

Для Exchange 2013 и 2016 указывается "/owa" (без завершающего /), для Exchange 2010 указывается "/owa/" (с завершающим /)

- UsernameField – Строковый параметр. Значение атрибута name поля имени пользователя формы входа приложения.

Значения всех параметров: LoginURL, PasswordField, UsernameField содержатся в форме аутентификации целевого приложения могут быть получены, например, при помощи инструмента Internet Explorer F12 Developer Tools.

Для приложения OWA необходимо в реестре отключить Basic аутентификацию. Создайте DWORD параметр: "IsBasicDisabled" со значение "1", по пути: HKEY_LOCAL_MACHINE\SOFTWARE\Indeed-ID\IISHTTPModule\IISConfig\owa |

Пример работы расширения.

В IIS Extension не поддерживается настройка входа в OWA по "User name only". |

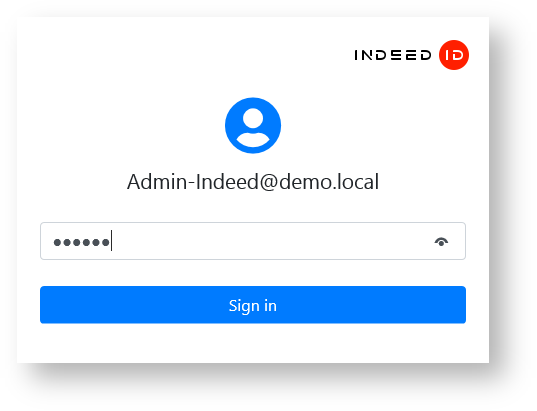

Открыть приложение OWA и ввести доменный логин/пароль.

- После корректного ввода появится окно с запросом второго фактора.

- После успешного ввода откроется приложение.